Pertukaran informasi saat ini merupakan hal yang sangat sering dijumpai, baik itu melalui media sosial, chat, email, sms, dan sebagainya. Dengan adanya internet, penyebaran informasi di berbagai platform dinilai lebih mudah dilakukan dalam kondisi apapun dan dimanapun.

|

| berinteraksi menggunakan aplikasi chat - sumber: freepik |

Dengan semakin lumrahnya pertukaran informasi, menyebabkan dirasa perlu adanya sistem keamanan dalam menjamin kerahasiaan informasi yang kita kirim, hal ini berfungsi untuk menjaga kerahasiaan isi pesan atau data yang kita kirimkan, agar informasi tersebut sampai kepada penerima informasi dengan aman, tanpa ada gangguan dari pihak eksternal. Salah satu sistem keamanan informasi yang dapat mengamankan aktivitas pertukaran pesan ini bernama kriptografi.

|

| Kriptografi - sumber: MarcT0K (icons by JGraph), CC BY 4.0, via Wikimedia Commons |

Kriptografi berasal dari bahasa Yunani “kryptos” yang berarti tersembunyi dan “graphein” yang berarti menulis. Kriptografi adalah ilmu yang mempelajari teknik-teknik mengamankan informasi seperti menjaga kerahasiaan data, integritas data, serta keabsahan data. Namun yang perlu kita ketahui adalah tidak semua informasi diamankan dengan menggunakan kriptografi. Kriptografi diibaratkan sebagai seni dalam bertukar informasi dengan cara yang aman serta menjaga otoritas hak akses informasi seaman mungkin.

Kriptografi tidak hanya soal menyembunyikan pesan, tetapi juga memastikan pesan tersebut terjamin integritasnya (integritas data) supaya pesan sampai ke penerima dalam keadaan utuh dan benar dari sumber yang sah (otentikasi). Hampir semua aspek kehidupan kita terhubung dengan internet, keamanan data menjadi semakin krusial dan penting. Banyak sekali data-data pribadi mulai dari, informasi keuangan, dan data sensitif yang tersimpan secara online di internet. Tanpa sistem kriptografi, data tersebut dapat dengan mudah dicuri, diubah, atau disalahgunakan oleh berbagai pihak yang tidak bertanggung jawab.

Kriptografi merupakan salah satu cara untuk menjamin keamanan data. Keamanan data adalah praktik melindungi data dari akses yang tidak sah, pencurian, perubahan, atau kerusakan data, mencakup berbagai metode, teknologi, dan kebijakan untuk memastikan kerahasiaan, integritas, dan ketersediaan data.

Prinsip Utama Keamanan Data (CIA Triad)

- Confidentiality (Kerahasiaan) – Hanya pengguna yang berwenang yang dapat mengakses data. Contoh: Enkripsi, kontrol akses, otentikasi multi-faktor (MFA).

- Integrity (Integritas) – Data harus akurat, utuh, apa-adanya tanpa campur tangan pihak yang tidak berwenang. Contoh: Hashing, checksum, digital signature.

- Availability (Ketersediaan) – Data harus tersedia kapan pun dibutuhkan oleh pengguna yang sah. Contoh: Backup, disaster recovery, server redundancy.

Beberapa teknik yang mengancam terhadap Keamanan Data

- Malware & Ransomware – Program berbahaya yang merusak dan/atau menyandera data.

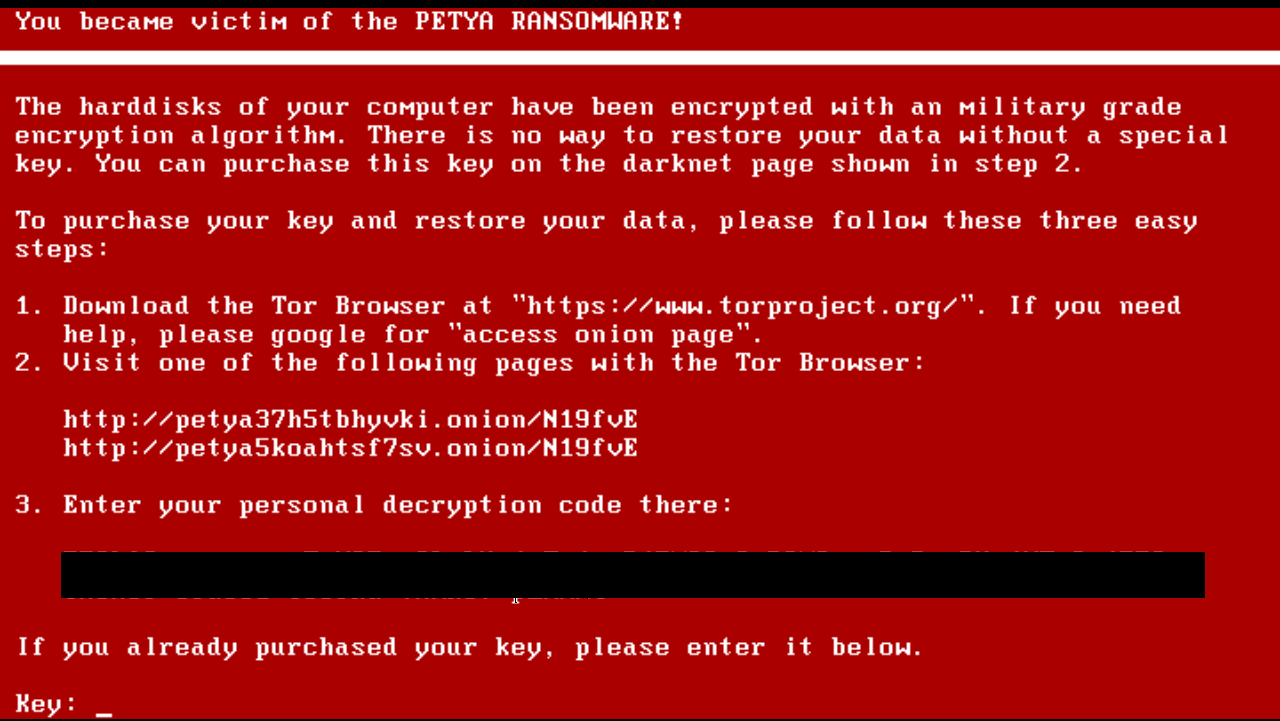

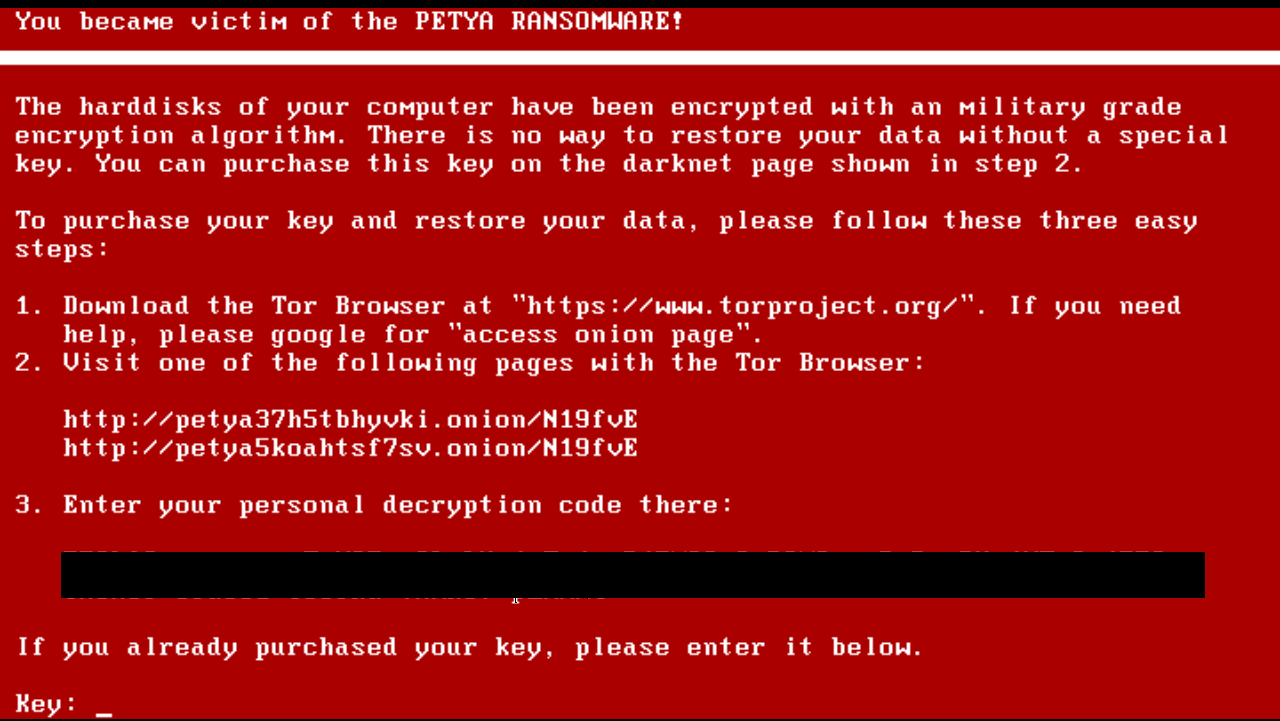

|

Petya Ransomware mengunci sebuah komputer, semua data yang ada di dalam komputer tersebut telah terenkripsi tanpa diketahui oleh pemilik komputer -

sumber: Public domain, via Wikimedia Commons |

- Phishing – Upaya penipuan untuk mencuri informasi sensitif melalui email atau situs palsu.

|

| Dapatkah kamu menemukan kesalahan pada gambar berikut? - Sumber: Dokumentasi Pribadi |

- Brute Force Attack – Menebak password dengan mencoba berbagai kombinasi.

|

Menyelesaikan permainan sudoku menggunakan teknik Brute Force dan Backtracking, sebuah platform tanpa pengamanan teknik ancaman brute force dapat dengan secara mudah didapatkan passwordnya oleh peretas dengan berbagai kombinasi -

sumber: Simpsons contributor, CC BY-SA 3.0, via Wikimedia Commons |

- SQL Injection – Serangan yang mengeksploitasi celah dalam database untuk mencuri atau merusak data.

|

Text box yang tidak disanitasi dapat menjadi celah untuk serangan SQL Injection -

sumber: Batka savemazaalai, CC BY-SA 4.0, via Wikimedia Commons |

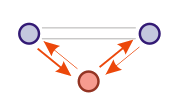

- Man-in-the-Middle (MITM) Attack – Penyadapan komunikasi antara dua pihak tanpa mereka sadari.

|

Komunikasi yang seharusnya hanya terjadi di node yang berwarna biru, disadap oleh node berwarna merah, node berwarna merah tersebut bertindak sebagai Man-in-the-middle -

sumber: http://o-meu-computador.blogspot.com/, Public domain, via Wikimedia Commons |

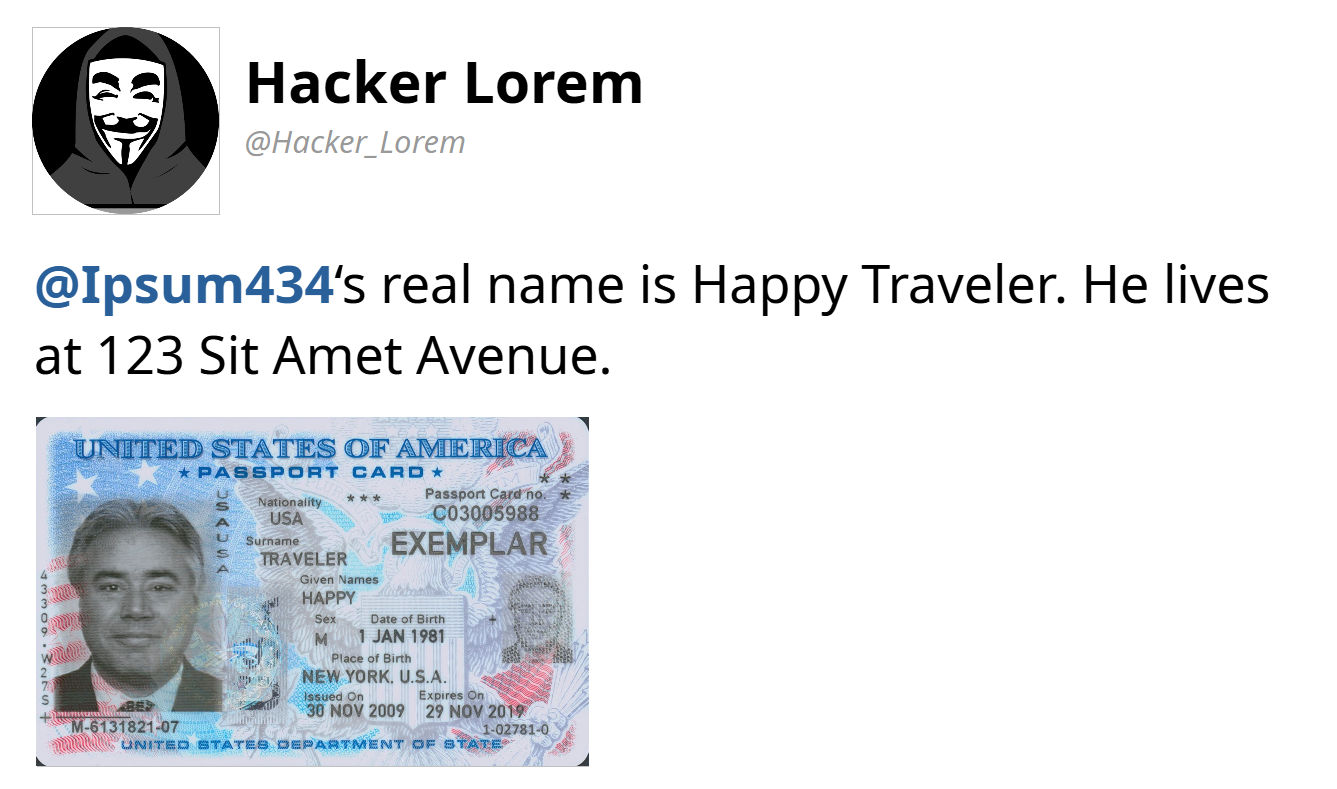

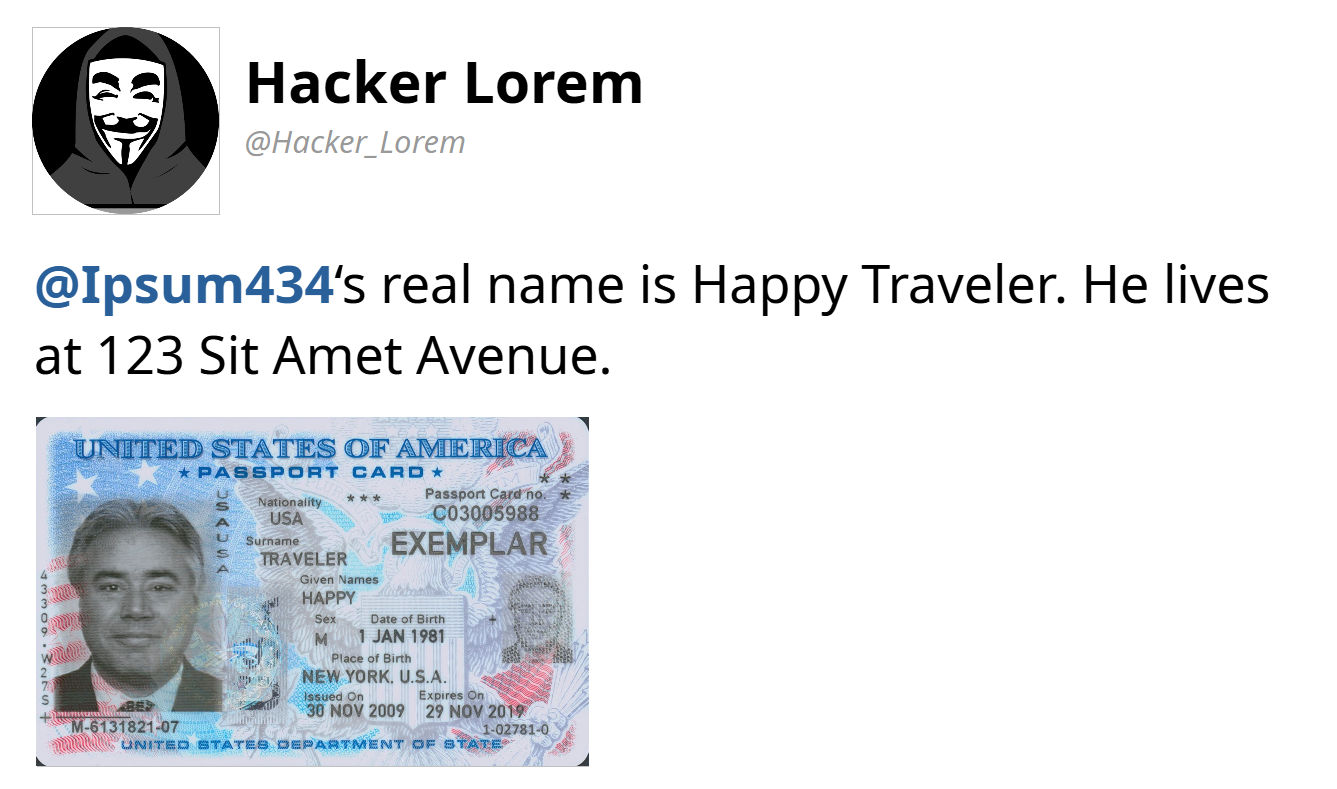

- Insider Threat / Social Engineering / Social Hacking – Ancaman dari orang dalam yang memiliki akses ke data dan menyalahgunakannya.

|

| Data Pengguna yang dibocorkan oleh orang dalam (contoh fiksi) - sumber: Howardcorn33, CC0, via Wikimedia Commons |

Metode Perlindungan Data

1. Enkripsi

Mengubah data menjadi format yang tidak bisa dibaca tanpa kunci enkripsi, metode ini biasa dilakukan untuk keamanan dalam mentransmisikan data, agar data tidak dapat secara mudah dibaca oleh pihak yang tidak berhak.

Istilah dalam Enkripsi:

Plaintext - teks asli sebelum dienkripsi.

Cipher - adalah algoritma atau metode untuk mengubah teks biasa menjadi teks yang sulit dibaca tanpa kunci tertentu. Contoh: Caesar cipher, Vigenère cipher.

Ciphertext - adalah yang teks telah dienkripsi dan tidak bisa dibaca tanpa dekripsi.

Key (Kunci) - Informasi rahasia yang digunakan dalam enkripsi dan dekripsi.

Symmetric Encryption – Enkripsi dengan satu kunci untuk enkripsi dan dekripsi (contoh: AES, DES).

Asymmetric Encryption – Enkripsi dengan pasangan kunci publik dan privat (contoh: RSA, ECC).

Public Key & Private Key – Dalam kriptografi asimetris, public key digunakan untuk enkripsi, dan private key untuk dekripsi (misalnya RSA, ECC).

Hashing – Proses mengubah data menjadi nilai tetap (hash), biasanya digunakan untuk verifikasi integritas data (misalnya SHA-256, MD5).

Digital Signature – Tanda tangan digital untuk memastikan integritas dan keaslian data.

Salt – Data acak yang ditambahkan sebelum hashing untuk meningkatkan keamanan.

Beberapa contoh enkripsi diantaranya:

- AES (Advanced Encryption Standard) – Digunakan untuk data terenkripsi secara simetris.

- RSA (Rivest-Shamir-Adleman) – Kriptografi asimetris untuk pertukaran kunci dan tanda tangan digital.

- TLS (Transport Layer Security) – Melindungi komunikasi di internet (HTTPS).

Berdasarkan jenis tipe kuncinya, enkripsi dibagi menjadi 2, yaitu:

- enkripsi kunci simetris, enkripsi tipe ini menggunakan kunci yang sama untuk mengamankan dan membuka informasi.

- enkripsi kunci asimetris, enkripsi tipe ini menggunakan kunci yang berbeda untuk mengamankan dan membuka informasi.

2. Kontrol Akses

Menentukan siapa yang dapat melihat atau mengedit data, metode ini biasa dilakukan untuk mengamankan akun.

- Role-Based Access Control (RBAC) – Akses diberikan berdasarkan peran pengguna.

- Multi-Factor Authentication (MFA) – Menggunakan lebih dari satu metode verifikasi (misalnya password + OTP).

|

| Kode OTP dari email - sumber: Dokumentasi Pribadi |

3. Backup & Disaster Recovery

Menyimpan salinan data untuk pemulihan jika terjadi kehilangan data, terjadi serangan yang dapat menghancurkan data, atau kerusakan perangkat keras.

- Cloud Backup – Penyimpanan data di cloud sebagai cadangan.

- Air-Gapped Backup – Backup offline yang tidak terhubung ke jaringan untuk menghindari serangan daring.

4. Firewall & Intrusion Detection Systems (IDS)

- Firewall – Mengontrol lalu lintas jaringan untuk mencegah akses yang tidak sah.

|

Pada dasarnya, Firewall mengatur tentang sumber alamat IP, Tujuan alamat IP, Tujuan Port Number, dan Protocol, kita dapat menentukan apakah data yang melewati firewall akan diteruskan atau dihentikan berdasarkan aturan yang telah ditetapkan sebelumnya -

sumber: Bruno Pedrozo, CC BY-SA 3.0, via Wikimedia Commons |

- IDS/IPS (Intrusion Detection/Prevention System) – Mendeteksi dan menghentikan serangan sebelum terjadi.

5. Data Masking & Anonimisasi

- Data Masking – Mengaburkan sebagian data sensitif agar tetap dapat digunakan tanpa membocorkan informasi asli.

|

| sumber: https://www.mysql.com/products/enterprise/masking.html |

Anonimisasi – Menghilangkan informasi identitas dari data agar tidak bisa dilacak kembali ke individu.

Regulasi dan keamanan data

Beberapa standar dan regulasi yang mengatur perlindungan data:

GDPR (General Data Protection Regulation) – Regulasi Uni Eropa untuk melindungi privasi data pengguna.

HIPAA (Health Insurance Portability and Accountability Act) – Perlindungan data medis di AS.

ISO/IEC 27001 – Standar internasional untuk sistem manajemen keamanan informasi.